A partir de febrero de 2024, Gmail y Yahoo requerirán la autenticación DKIM y DMARC para los correos electrónicos. Recomendamos encarecidamente a todos los remitentes que configuren DKIM y DMARC.

Para obtener más detalles, consulte nuestra publicación de blog sobre los cambios de autenticación de Google y Yahoo en 2024 .

TABLA DE CONTENIDO

- ¿Qué es DMARC?

- ¿Qué es el registro DMARC?

- ¿Cómo funciona DMARC?

- Solución de errores de correo electrónico DMARC para usuarios en dominios compartidos de correo electrónico de LC

¿Qué es DMARC?

DMARC, o Informes y Conformidad de Autenticación de Mensajes Basados en Dominio, es una herramienta técnica que verifica correos electrónicos combinando los métodos SPF y DKIM. Es gratuita y ayuda a prevenir fraudes por correo electrónico, como el phishing. Introducida en 2012, permite a los propietarios de dominios especificar cómo se debe gestionar el uso no autorizado de sus dominios de correo electrónico mediante una política en el registro DMARC (p=).

P = NINGUNO

Monitorea tu tráfico de correo electrónico. No se realizan más acciones.

P = CUARENTENA

Envía correos electrónicos no autorizados a la carpeta de correo no deseado.

P = RECHAZAR

La política final y el objetivo final de la implementación de DMARC. Esta política garantiza que el correo electrónico no autorizado no se entregue.

¿Qué es el registro DMARC?

Un registro DMARC, alojado en una entrada DNS de tipo TXT llamada _dmarc, describe las políticas y preferencias de los servidores de correo electrónico. Está compuesto por etiquetas asignadas con valores separados por punto y coma.

A continuación se muestra un ejemplo de un registro DMARC básico:

v=DMARC1; p=ninguno;

Aquí están las etiquetas clave utilizadas para configurar un registro DMARC:

v (Versión DMARC):

- Predeterminado: DMARC1

- Traducción: Indica la versión del protocolo DMARC. Debe configurarse siempre como “DMARC1”. Si falta o es incorrecto, se ignora todo el registro DMARC.

p (Política):

- Predeterminado: ninguno

- Traducción: Especifica la acción para los correos electrónicos que no pasan las comprobaciones DMARC.

- ninguno: recopila comentarios sin afectar los flujos existentes.

- cuarentena: trata correos electrónicos sospechosos, a menudo dirigidos a la carpeta de correo no deseado.

- Rechazar: rechaza directamente todos los correos electrónicos fallidos.

adkim (Modo de alineación DKIM):

- Predeterminado: r

- Traducción: Especifica el modo de alineación para las firmas DKIM.

- “r” (Modo relajado): permite que pasen dominios DKIM que comparten un dominio organizacional común.

- “s” (Modo estricto): requiere una coincidencia exacta entre DKIM y los dominios del encabezado del correo electrónico.

aspf (Modo de alineación SPF):

- Predeterminado : r

- Traducción : Similar a adkim pero para autenticación SPF.

- “r” (Modo relajado): permite que los dominios SPF que comparten un dominio organizacional común pasen.

- “s” (Modo estricto): requiere una coincidencia exacta entre SPF y los dominios del encabezado del correo electrónico.

sp (Política de subdominio):

- Valor predeterminado: p= valor

- Traducción: Permite la publicación explícita de una política para subdominios bajo este registro DMARC.

fo (Opciones de informes forenses):

- Predeterminado : 0

- Traducción :Determina las condiciones para generar informes forenses.

- “0”: genera informes si todos los mecanismos de autenticación subyacentes no logran producir un resultado de aprobación DMARC.

- “1”: genera informes si falla algún mecanismo.

- “d”: genera informes si falla la firma DKIM.

- “s”: genera informes si falla SPF.

ruf (URI para informes forenses):

- Predeterminado : ninguno

- Traducción: Especifica dónde enviar los informes forenses (URI en el formato “mailto:address@example.org”).

rua (URI para comentarios XML):

- Predeterminado : ninguno

- Traducción : Especifica dónde enviar los informes de comentarios XML (URI en el formato “mailto:address@example.org”).

rf (Formato de informe para informes forenses):

- Predeterminado: afrf

- Traducción : Determina el formato de informe para informes forenses individuales.

pct (Porcentaje):

- Predeterminado : 100

- Traducción : Especifica el porcentaje de errores de correo electrónico para los que se debe aplicar la política. La política debe ser “cuarentena” o “rechazo” para que se aplique la etiqueta de porcentaje.

ri (Intervalo de informe):

- Predeterminado : 86400

- Traducción : Establece la frecuencia de recepción de informes XML agregados.

Cada etiqueta cumple una función específica a la hora de definir las políticas y los mecanismos de DMARC para la autenticación y la retroalimentación, garantizando la seguridad del correo electrónico y el manejo adecuado de las comprobaciones fallidas.

Para obtener ayuda en la creación de un registro DMARC, se recomienda utilizar una herramienta generadora de DMARC .

¿Cómo funciona DMARC?

Autenticación :

- Comprobación de SPF/DKIM:

- Los servidores receptores verifican los métodos de autenticación SPF o DKIM.

- Alineación de dominios:

- Valida si el dominio SPF (Ruta de retorno) o el dominio DKIM (d=) se alinea con el dominio “De” en el encabezado del correo electrónico.

- Política DMARC:

- Extrae y aplica la política DMARC del registro DNS del dominio “De”.

Configuraciones de ejemplo:

Si SPF pasa y se alinea con el dominio “De”, la autenticación DMARC pasa.

`v=DMARC1; p=ninguno; aspf=r;`

Si DKIM pasa y se alinea con el dominio “De”, la autenticación DMARC pasa.

`v=DMARC1; p=ninguno; adkim=s;`

Si tanto SPF como DKIM fallan, la autenticación DMARC falla.

`v=DMARC1; p=rechazar;`

Modos de alineación:

- Modo relajado (r):

- Permite subdominios en las comprobaciones SPF/DKIM, comparándolos con el dominio “De”.

- Modo estricto (s):

- Requiere una coincidencia exacta de los dominios SPF/DKIM con el dominio “De”.

Informe:

- Informes agregados:

- Incluya resultados de aprobado/reprobado en informes agregados periódicos enviados a través de direcciones de correo electrónico específicas mediante la etiqueta rua.

- Informes forenses:

- Se envían informes de errores detallados a direcciones específicas (ruf), pero muchos proveedores evitan enviarlos debido a preocupaciones sobre información confidencial.

- Intervalo de informe (ri):

- Determina la frecuencia de envío de informes XML agregados.

Configuraciones de ejemplo:

Envío de informes agregados cada 24 horas:

`v=DMARC1; p=ninguno; rua=mailto:postmaster@midominio.com; ri=86400;`

Envío de informes forenses cada 7 días:

`v=DMARC1; p=ninguno; ruf=mailto:postmaster@midominio.com; ri=604800;`

Conformidad (Política):

- Política DMARC (p):

- Define cómo los servidores manejan las comprobaciones DMARC fallidas.

- Porcentaje (pct):

- Especifica el porcentaje de tráfico de mensajes sujeto a la verificación DMARC.

Configuraciones de ejemplo:

Comenzando con una política de cuarentena y una verificación del 50% para las pruebas:

`v=DMARC1; p=cuarentena; pct=50;`

Más tarde, se cambia a una política de rechazo y se elimina la etiqueta pct para una aplicación completa: `v=DMARC1; p=reject;`

Cada configuración sirve para autenticar correos electrónicos y definir políticas para manejar fallas, al tiempo que permite flexibilidad en los niveles de informes y aplicación según los requisitos del remitente y las etapas de verificación.

Solución de errores de correo electrónico DMARC para usuarios en dominios compartidos de correo electrónico de LC

No es necesario DMARC para enviar correos electrónicos desde los dominios compartidos en el sistema de correo electrónico LeadConnector.

Cuando cambia al sistema de correo electrónico LC o no configura su propio mailgun/SMTP, todos sus correos electrónicos se enviarán a través del dominio compartido de LC.

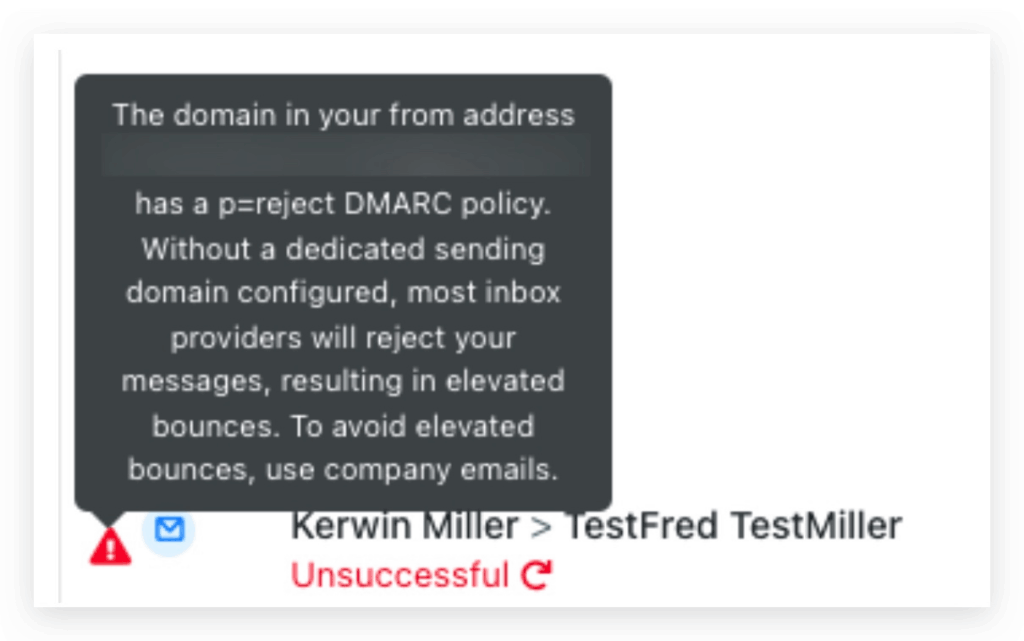

El mensaje de error dice:

El dominio de su dirección de remitente (kate@goCentryka.com) tiene una política DMARC de rechazo. Sin un dominio de envío dedicado configurado, la mayoría de los proveedores de bandeja de entrada rechazarán sus mensajes, lo que resultará en un alto número de rebotes. Para evitarlo, utilice correos electrónicos de empresa.

Su registro DMARC actual es: v=DMARC1; p=reject”

Para solucionar el problema, cambie temporalmente su registro DMARC con su DNS para que tenga la política ap=none

El mensaje de error de DMARC anterior tiene ap=reject o p=quarantine. Esto evitará que los correos electrónicos que no superen la prueba DMARC se envíen a la bandeja de entrada. Para garantizar la entrega de los mensajes incluso si falla la prueba DMARC, deberá cambiar la política de su DMARC a p=none con su proveedor de DNS. No se recomienda adoptar una política más flexible, por lo que este cambio debería ser temporal.

RECURSOS ADICIONALES:

- Lograr el cumplimiento: Cumplir con los requisitos de remitente de correo electrónico de Google y Yahoo en 2024

- Guía de envío de correo electrónico: prácticas recomendadas y preparación para el correo electrónico